Wat een oud gezegde! Goedkoop is duurkoop, gaat dat nog op tegenwoordig?

Is niet alles gratis te downloaden op internet?

Jawel, alles is gratis te downloaden op internet. Denk aan WordPress en alle informatie om WordPress heen. Dit zorgt ervoor dat het opzetten van WordPress alleen een kwestie is van tijd en energie investeren.

En ja, ook illegale plugins zijn “gratis” te downloaden. Maar in dit geval spreekt toch het gezegde: Goedkoop is duurkoop.

Deze zogenaamde “gratis” plugins zijn namelijk online gezet door mensen die eraan willen verdienen.

Ze hebben code in de plugin gezet waardoor ze je login informatie ontvangen of een mogelijkheid hebben waarmee ze je website kunnen beheren.

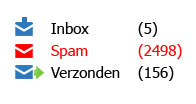

Wat er dan gebeurt? Dan heb je op een dag reclame in je website van een product of je website linkt naar een vreemde website.

En dan heb je het nog getroffen, wekelijks kom ik als beveiliger websites tegen die in Google staan met beschrijvingen als:

Koop hier uw v i a g r a.

En dat is nu net wat je niet wilt! Reclame maken voor een product waar je niets mee hebt, is vervelend. Vooral als je een reputatie hebt opgebouwd als bedrijf, wil je natuurlijk niet met deze rommel geïdentificeerd worden.

De meeste “gratis” plugins gaan zo stiekem mogelijk te werk zodat ze niet snel opgemerkt worden.

Dit betekent dat ze stoppen met hun werking wanneer je ingelogd bent, of de informatie slechts 2x tonen aan bezoekers waardoor je als administrator na 3 keer geen ,,vuiltje aan de lucht” ziet.

Maar voor elke nieuwe bezoeker is het helaas een slecht zicht, met deze reclame zorg je ervoor dat bezoekers geen interesse krijgen in het bezoeken van je website.

Uiteindelijk kost het “gratis” downloaden van betaalde plugins en het opzetten van een WordPress bedrijfswebsite dan toch een hoop geld en je raad het al, is het een duurkoop geworden.

Wat te doen als je website gehackt is

Als je website al teksten vertoont die niets te maken hebben met je eigen dienstverlening en de informatie die jij in je website hebt getypt, kun je de website grondig nakijken.

Als je een SEO plugin hebt, kijk dan de meta description na.

Maar waarschijnlijker nog is het een injectie in de code, ga in je WordPress admin naar weergave > editor en kijk de bestanden van je thema na.

Zo zijn er enkele populaire thema locaties waar scripts en hackers graag hun reclame plaatsen:

- Header.php

- Index.php

- Page.php

- Single.php

- Homepage, Frontpages

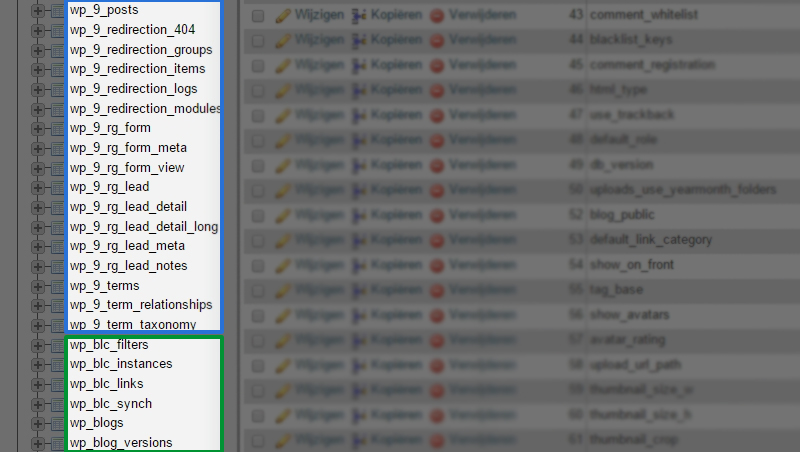

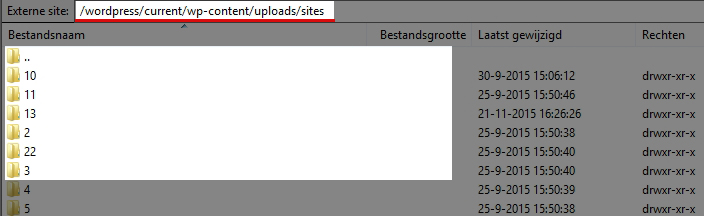

Echter kan het ook in de database geïnjecteerd zijn. WordPress bewaart alle content in de database en dit is een mooie plek voor hackers om hun code te plaatsen.

Voorkomen is beter als genezen

Ja hoor daar ben ik weer met een oude spreuk. Maar zeker als je een bedrijfswebsite hebt, is deze van toepassing. Als een website eenmaal is gehackt, heb je niet alleen de negatieve gevolgen van de hack maar moet ook alle code en de backdoors eruit gehaald worden wat veel tijd kost.

Daarna moet de website beveiligd worden. Wat ook weer tijd en geld kost.

Het online zetten van een WordPress zonder beveiliging

Het online zetten van een WordPress zonder beveiliging is als het kopen van een auto zonder sloten. Het kan wel en gaat een lange tijd goed, totdat de verkeerde persoon je auto weet te vinden.

Bij het begin wanneer je website net online staat wordt deze door weinig mensen, hackers, scripts gevonden en zal het geen probleem zijn maar na een tijdje is het alleen een kwestie van tijd voordat je website een script op bezoek krijgt die de website test op exploits (lekken).

Goh, maar wat raad jij dan aan?

Uit ervaring raad ik aan om elke belangrijke website te laten beveiligen. Elke website die geld opbrengt, en waar je van afhankelijk bent moet beveiligd worden om onnodige kosten te voorkomen.

Zodat jij lekker kunt verdienen zeker!

Nou, dit raad ik aan maar tegelijk geef ik ook alle informatie gratis weg op deze website!

Als programmeur, hoster en vormgever van websites heb ik het al druk zat.

Maar wekelijks krijg ik aanvragen voor het repareren van websites die gehackt zijn, en ik bemerk dat dit erg vervelend is voor de eigenaren van de website.

Kijk, voor mij is het een kwestie van in de code duiken en het corrigeren. Ik doe dit sinds 2007 en zie binnen 10-15 minuten waar ik moet zijn om de code weer netjes te krijgen.

Of ik zet een backup terug.

Maar ik bemerk dat het voor velen die mij nog niet op internet hebben gevonden het erg frustrerend is wanneer de website vreemde reclame toont. Dat het nog een zoektocht kan zijn voordat ze iemand vinden die dit sinds 2007 doet en het een sport vindt om websites te herstellen en te beveiligen.

Vandaar hoop ik eerder dat iemand zijn website laat beveiligen voordat zijn website geïnfecteerd is.

Wil je overigens weten of je de website na research zelf hebt kunnen beveiligen? Bezoek dan mijn gratis checklist!

Geef je dan ook garantie?

Ja! Als ik de website voor je beveilig ben ik zo overtuigd van de kwaliteit van het werk wat ik lever dat ik 6 tot 12 maanden garantie geef. En wanneer er dan toch een script of hacker doorheen komt zorg ik ervoor dat je website weer zo goed als nieuw is. Ik zet een backup terug, beveilig de website en zorg ervoor dat je website weer op-en-top draait. Gratis uiteraard, dat is de garantie!

Ik werk al sinds 2007 in WordPress en weet uit ervaring hoe websites draaien en welke hackscripts er online draaien en welke grappen die hackers uithalen.

Ik zal je website zo goed mogelijk beveiligen en als je website gehackt is zoek ik alle backdoors op en zorg ik ervoor dat de hackers en scripts niet meer in je website kunnen komen.