Al mijn WordPress websites zijn gehackt, wat nu?

Inhoud van dit artikel

- meerdere websites in 1 keer gehackt, hoe kan dat?

- hoe weet je dat je websites gehackt zijn?

- hoe kun je een hack voorkomen?

Het komt geregeld voor dat plugins of thema’s lek raken en er zo malware in meerdere WordPress websites tegelijk terecht komt.

Wat moet je doen als je de verantwoording hebt voor 5 of 10 websites? Of wanneer je er wel 80 tot 100 beheerd?

Meerdere websites tegelijk gehackt, hoe kan dat?

Wanneer 1 plugin op meerdere websites gebruikt wordt of wanneer er met 1 vast thema gewerkt wordt, is de kans groter dat er meerdere websites in 1 keer besmet raken.

Hackbots voeren namelijk zoekopdrachten uit naar bepaalde plugins met een lek en gebruiken het lek om de website te vullen met reclame, spam, malware, backdoors en meer ellende.

1 hack – 1 oplossing?

Je zou denken dat je de hack op elke website in dezelfde bestanden of mappen kunt vinden. Of op 1 vaste plek in de database.

Helaas gebruiken hackscripts de techniek om malware op willekeurige plaatsen neer te zetten.

Het willekeurig plaatsen van hacks doen de hackscripts om te voorkomen dat de server het onderschept

Kortom, 1 hack moet je op verschillende manieren oplossen en verwijderen.

Hulp om hacks te vinden in je websites

Malcare

Malcare is een dienst waarmee je meerdere websites kunt controleren op hacks.

Je moet ze wel 1-voor-1 aanmelden maar eenmaal aangemeld, laat Malcare exact zien in welke bestanden de malware zit.

Het is dan aan jou om te bepalen of je de hacks/malware er handmatig uit wilt halen, of dat de bestanden volledig verwijderd moeten worden.

De sucuri malware scan

De malware scanner van Sucuri laat je zien welke hacks je hebt. Dit helpt je op weg om hacks te vinden en te verwijderen.

Google webmaster tools

De beveiligingspagina van de Google webmaster tools geeft je informatie op welke pagina’s malware, phishing of ongewenste reclame te vinden is.

Is er een One Click Fix om alle gehackte websites in 1x hack-vrij te maken?

Het liefst zien we allemaal een “one click fix”. Waarbij de computer/software de hacks opspoort en verwijdert of corrigeert.

Helaas is er geen one-click-fix aangezien het verschil tussen code van een hacker en gewenste code niet door software te berekenen is.

De tools die wij hierboven beschreven maken het wel een stuk gemakkelijker om de hacks te vinden tussen de honderden bestanden en de duizenden regels code maar je zult de hacks alsnog zelf moeten verwijderen of aanpassen.

Hoe weet je dat je websites gehackt zijn?

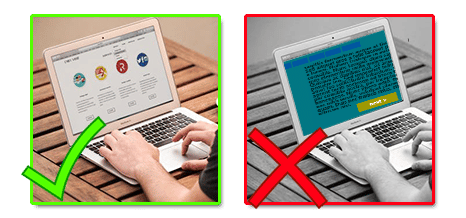

Als WordPress gehackt is zie je dat niet meteen, de hacks zelf zijn meestal goed verborgen door een hacker en zijn script/virus.

Meestal zie je de uitwerking van de hack.

- Je website wordt doorgestuurd naar een andere website.

- Je website toont reclame of links van een andere website in je website. (Waarom hackers dat doen lees je hier.)

- Je kunt niet meer in je administratiepanel komen.

- Je website is volledig veranderd van style of toont zelfs een pagina van de hacker.

- Je website is traag.

- De beveiliging van je computer geeft een melding van Phishing, een Trojan of andere aanvallen op de pc.

Je kunt een scan doen als je niet zeker bent of je websites gehackt zijn:

Rescan.pro – Goed in het herkennen van malware, hacks.

Sucuri malware scanner – Toont je of de site malware bevat en toont vaak ook welk type malware

IsItHacked – Ziet iframes en andere sluwe trucks van hackers eerder dan de vorige scanners

De hack verwijderen, waar ga je naar op zoek?

Hackers gebruiken verschillende methodes om malware te verstoppen voor de virusscanner van de server en voor jou zodat je het er niet gemakkelijk uit kunt krijgen.

Zie het als een dief, die wil ook liever niet gezien worden en heeft daar ook verschillende trucs en vermommingen voor.

Base64

Dit is code die uitgevoerd wordt middels specifieke aanvragen op bestanden. De virusscanner doet die aanvragen niet waardoor de code verborgen blijft.

Base64 is een lelijke lijn code zonder opmaak, meestal bevat die de declaratie base64 en/of een eval.

Let erop dat sommige plugins ook base64 gebruiken. Met base64 kun je namelijk hele afbeeldingen in code omzetten!

Nette code verweven tussen huidige codering

In sommige situaties schrijven hackers nette code met professionele opmaak waardoor je het verschil nauwelijks kunt zien tussen code die in de website hoort en die van de hacker.

Javascripts

Door middel van 1 klein stukje code laden ze externe bestanden in. In die bestanden staan alle hacks. Omdat de code extern ingeladen wordt, is die niet te vinden in je website. Gelukkig geeft de eerde genoemde Sucuri & rescan scanner die javascripts wel aan.

Code in vermomde bestanden

Code in “afbeeldingen”. Een png bestand is een afbeeldingstype die de server niet als code zal uitvoeren. Maar met de juiste codering kunnen hackers de png openen en uitvoeren als script. De server en andere antivirus programma’s en vooral mensen kijken over die “onschuldige” afbeeldingen in de uploads mappen heen!

Hoe je kunt voorkomen dat al je WordPress sites gehackt worden

- Installeer op elke website een antivirus plugin

Elke website heeft bescherming nodig tegen geautomatiseerde hacks, virussen en/of malware.

- Maak geregeld back-ups

Maak bij voorkeur dagelijks backups, minimaal 1x per week. Behoudt minimaal 4-8 weken aangezien het soms een week of 3 duurt voordat je erachter komt dat er malware in je website terechtgekomen is via een hack.

- Controleer de websites regelmatig

Controleer de logboeken van de beveiligingsplugins op verdachte bestandswijzigingen, inlogpogingen etc

- Hou plugins en thema’s up-to-date

De programmeurs van plugins brengen geregeld updates uit waarbij ze beveiligingslekken oplossen

- Gebruik niet meer dan 8-15 plugins per website

Elke plugin is een beveiligingsrisico

- Hou premium plugins en thema’s ook up-to-date

Zorg dat de licenties geldig zijn, premium plugins worden mogelijk beter onderhouden door de programmeurs maar ze zijn ook doelwit van hackers.

Hackers downloaden Nulled versies van de premium plugins en kunnen die zo gratis testen op mogelijke beveiligingsrisico’s

- Zet elke website op een uniek hostingpakket of gebruikersaccount

We zien geregeld meerdere websites in 1 hostingpakket. Het risico daarvan is dat alle sites gehackt zijn als de ftp/database gegevens uitlekken.

En wat nog het meeste voorkomt is dat de malware in alle mappen geplaatst kan worden.

Voorkom dit met losse hostingpakketten of gebruikers onder een vps. Zo beperk je de schrijfrechten en kunnen sites onderling geen malware uitwisselen.

Elke website heeft bescherming nodig tegen geautomatiseerde hacks, virussen en/of malware.

Maak bij voorkeur dagelijks backups, minimaal 1x per week. Behoudt minimaal 4-8 weken aangezien het soms een week of 3 duurt voordat je erachter komt dat er malware in je website terechtgekomen is via een hack.

Controleer de logboeken van de beveiligingsplugins op verdachte bestandswijzigingen, inlogpogingen etc

De programmeurs van plugins brengen geregeld updates uit waarbij ze beveiligingslekken oplossen

Elke plugin is een beveiligingsrisico

Zorg dat de licenties geldig zijn, premium plugins worden mogelijk beter onderhouden door de programmeurs maar ze zijn ook doelwit van hackers.

Hackers downloaden Nulled versies van de premium plugins en kunnen die zo gratis testen op mogelijke beveiligingsrisico’s

We zien geregeld meerdere websites in 1 hostingpakket. Het risico daarvan is dat alle sites gehackt zijn als de ftp/database gegevens uitlekken.

En wat nog het meeste voorkomt is dat de malware in alle mappen geplaatst kan worden.

Voorkom dit met losse hostingpakketten of gebruikers onder een vps. Zo beperk je de schrijfrechten en kunnen sites onderling geen malware uitwisselen.