Rapportage 2019 – Malware trends, trucs en technieken

Sucuri heeft een overzicht uitgebracht met de trends op het gebied van hacks, hackers en malware van het afgelopen jaar. Het overzicht telt 43 bladzijde en is volledig in het Engels.

Maar aangezien wij het toch doorlezen, delen we direct de diverse interessante punten met jullie. In het Nederlands! We voegen onze ervaringen er aan toe, zodat je een compleet begrip krijgt.

Voorwoord: Zonder up-to-date kennis geen zicht op hackers & Malware

Het belangrijk is om up-to-date te blijven in de altijd-veranderende wereld van Malware.

Up-to-date kennis zorgt ervoor dat je weet waar je naar moet kijken.

2019 heeft laten zien dat de technieken van hackers en de door hun ontwikkelde Malware op een steeds hoger niveau komt. Dit door de mogelijkheden van het internet, maar ook omdat de buit steeds waardevoller wordt. Websites maken steeds meer deel uit van ons leven en inkomsten. WordPress als platform is nog steeds groeiende.

Type hacks in 2019

Onderstaand de trends op het gebied van hacks, en vooral de effecten van de hacks.

1 62% van de hacks bestaan uit SEO spam

Links naar webshops, linkbuilding of zelfs platte reclame middels banners in je website. Dat is wat het meeste voorkomt: Ransomware – Het gijzelen van je website tot betaling & defacing – Het aanpassen van de style is veel minder aan de orde geweest.

Links naar webshops, linkbuilding of zelfs platte reclame middels banners in je website. Dat is wat het meeste voorkomt: Ransomware – Het gijzelen van je website tot betaling & defacing – Het aanpassen van de style is veel minder aan de orde geweest.

SEO spam, het plaatsen van links in je website gebeurt volledig geautomatiseerd. In ieder bericht en pagina een link, binnen een paar seconden met een script dat gebruikmaakt van een lek of in 47% van de gevallen via een backdoor: Een achterdeurtje dat geplaatst is tijdens een eerdere hack.

2 Technische ondersteuning met valse bedrijfsnamen

Ook een veelvoorkomend probleem. Wat er gebeurt, is dat je een (valse) melding op een website ziet dat de computer geïnfecteerd is.

De melding lijkt van Microsoft of een ander betrouwbaar bedrijf te komen, je krijgt een telefoonnummer te zien dat je wel “zal helpen” om je computer weer op orde te brengen. NOOIT BELLEN!

De melding lijkt van Microsoft of een ander betrouwbaar bedrijf te komen, je krijgt een telefoonnummer te zien dat je wel “zal helpen” om je computer weer op orde te brengen. NOOIT BELLEN!

De reparatie van je geïnfecteerde computer gaat natuurlijk nooit gebeuren, in het ergste geval worden er juist aanpassingen gemaakt waardoor je hun dienst als “tech bedrijf” vaker nodig zult hebben.

Nu denk je, daar trap ik niet in!

Maar een ander misschien wel, iemand die zo’n melding krijgt wanneer ze jouw website welbekende en vertrouwde website bezoeken, die trappen er misschien wel in. (Het zijn vooral de ouderen die om de tuin geleid worden.)

Je wilt daar natuurlijk geen deel van zijn, je wilt niet dat die virusmelding van een nep-bedrijf getoond wordt op jouw website. Het gaat ten koste van jouw goede reputatie, ook al trapt iemand er niet in.. ze zien het wel als ze jouw website bezoeken!

De SEO spam en de valse tech-melding zijn alle twee zeer onwenselijke hacks die je wilt VOORKOMEN. (En dus niet achteraf pas er uit wilt halen wanneer jij de valse informatie uiteindelijk ontdekt)

3 Diefstal van creditcard gegevens

Sucuri heeft afgelopen jaar 2300+ scripts van servers & websites verwijderd waarmee creditcard gegevens gestolen en doorgestuurd werden.

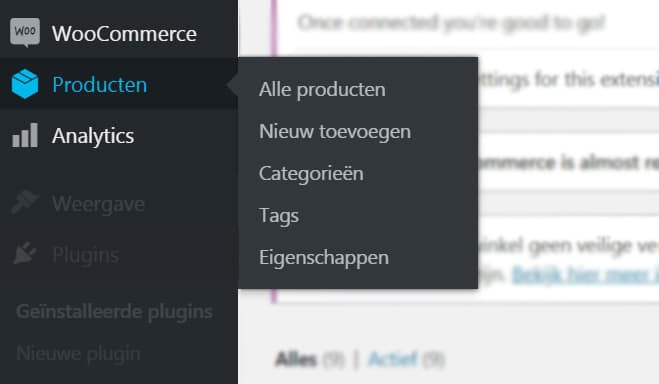

Het zal jouw creditcard-informatie maar zijn! Zo ingenieus als een WooCommerce webshop kan werken, net zo ingenieus zijn hackers wanneer ze creditcard gegevens stelen.

Het zal jouw creditcard-informatie maar zijn! Zo ingenieus als een WooCommerce webshop kan werken, net zo ingenieus zijn hackers wanneer ze creditcard gegevens stelen.

Onderschat dat niet als je een WooCommerce webshop hebt.

4 Cryptomining

Er is een grote afname in het aantal scripts dat de computer van de bezoeker ertoe aanzette crypto-munten te delven.

1 reden is de wisseling van koersen, de daling van waarde en de antivirus-software van computers die deze dreiging zeer serieus aangepakt hebben. Cryptomining leidde namelijk tot verhoogd gebruik van de CPU en leidde op die manier tot extra (stroom) kosten voor de bezoeker van de website.

1 reden is de wisseling van koersen, de daling van waarde en de antivirus-software van computers die deze dreiging zeer serieus aangepakt hebben. Cryptomining leidde namelijk tot verhoogd gebruik van de CPU en leidde op die manier tot extra (stroom) kosten voor de bezoeker van de website.

Korte samenvatting:

De bovenstaande methodes zijn er slechts 4 uit honderden. Dit zijn de meest gebruikte, maar dat wil niet zeggen dat je geen andere trucs tegen zult komen.

Met name het vissen en doorverkopen van accountgegevens loopt vaak parallel aan deze trucs.

Hou je WordPress website up-to-date, beveiligd en als je geen site hebt maar wel met deze trucs in aanraking gekomen bent: let erop dat zelfs de meest betrouwbare website gehackt kan worden en dus valse informatie kan verschaffen. Zorg ervoor dat je een goede Antivirus hebt voor je computer, dat voorkomt een groot deel van de trojans die zich op je computer proberen te installeren.

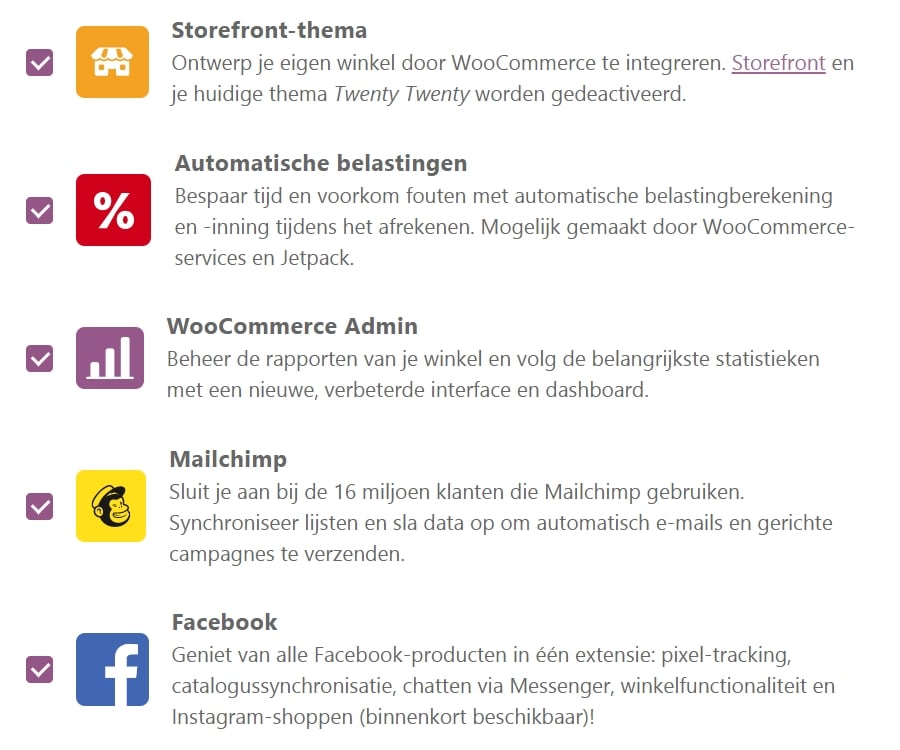

De “aanbevolen” plugins

De “aanbevolen” plugins

Ook zo’n mooie. We zien wekelijks websites die snel moeten zijn, en dus voorzien zijn van meerdere caching plugins.

Ook zo’n mooie. We zien wekelijks websites die snel moeten zijn, en dus voorzien zijn van meerdere caching plugins. FOUT! Ook als je plugins koopt van 199 dollar heeft daar een team aan zitten werken dat de plugin tot een vliegtuigcockpit ombouwt.

FOUT! Ook als je plugins koopt van 199 dollar heeft daar een team aan zitten werken dat de plugin tot een vliegtuigcockpit ombouwt.