CronJobs beheren in WordPress

Wat een Cronjob is volgens Wikipedia: Een Cronjob of crontab is een Unix commando dat een programma of script op een ingesteld tijdstip uitvoert. Cronjobs worden gebruikt in Unix-achtige systemen als Linux, BSD en Apple Macintosh. Het woord ‘cron’ is afkomstig van het Engelse woord chronograph, dat een soort stopwatch is.

Wat doen CronJobs in WordPress

Door middel van Cronjobs wordt periodiek gecontroleerd of er updates zijn. Tevens gebruiken veel plugins CronJobs om taken uit te voeren zoals het updaten, verwijderen van informatie. Je kunt de Cronjob functie dus niet zomaar uitzetten in WordPress.

Enkele plugins die werken met Cronjobs:

- WooCommerce – voor het opslaan en verwijderen van gebruikersdata. De bekeken producten worden opgeslagen of na een bepaalde tijd verwijderd.

- UpdraftPlus – Voor het maken van periodieke backups

- Yoast SEO – Voor het ophalen van linksuggesties bij berichten en pagina’s

Kortom, elke website heeft enkele Cronjobs draaien op de achtergrond.

Wil je weten welke Cronjobs actief zijn?

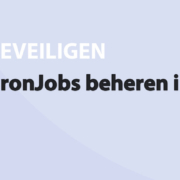

CronJobs bekijken en beheren in WordPress

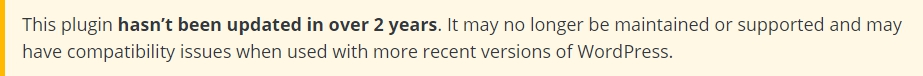

De WP Crontrol plugin geeft je de mogelijkheid om de werkende Cronjobs in je WordPress website te zien.

Je kunt zien welke Cronjobs actief zijn, en ze bijwerken of verwijderen.

Doe dit na de installatie van de plugin in je Admin » Extra (Tools) » Cron Events

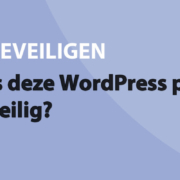

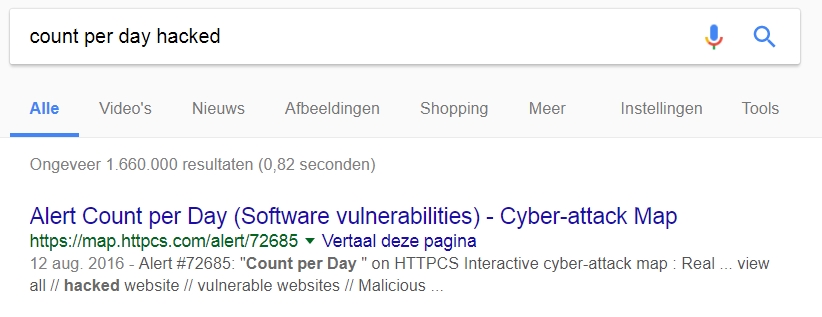

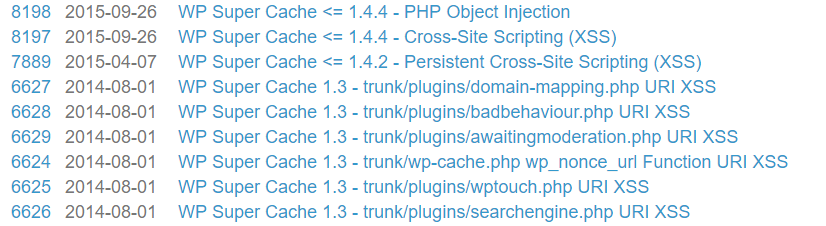

Cronjobs en hackers

Hackers kunnen Cronjobs inzetten om periodiek bepaalde werkzaamheden uit te voeren.

Daarom is het belangrijk om te zien welke Cronjobs actief zijn!

Denk bijvoorbeeld aan de onderstaande nadelige Cronjobs:

- Een Cronjob die een beheerders account registreert.

Als zo’n cronjob dat ieder uur doet, kun je verwijderen wat je wilt.. maar zo komen hackers toch weer binnen. - Een Cronjob die je logboeken verwijdert.

Zo kan een hacker zijn gang gaan zonder sporen achter te laten. - Een Cronjob die accounts verwijdert.

Als je account verwijderd wordt kun je de website niet beheren, en heeft de hacker je website in handen. - Een Cronjob die je wachtwoord opnieuw genereert.

Ontzettend vervelend als je elke keer een nieuw wachtwoord krijgt, je kunt dan wel een reset doen maar om dat nu elke keer om het uur te moeten doen… - Cronjobs om data door te sturen.

Als er een taak aangemaakt wordt om elke 5 minuten de informatie van jou en je gebruikers door te sturen.. dan weet een hacker sneller dat je een bestelling of wijziging in je website hebt dan jij zelf!