90% WordPress sites ongemerkt besmet

90% van alle WordPress websites zijn besmet met malware zonder dat je het weet.

Hier zijn 5 redenen waarom WordPress sites ongemerkt besmet zijn:

- Malware is verborgen voor de server-beveiliging

Dat is de grote truc van hackscripts, die plaatsen malware op je website die stiekem te werk gaat en niet door de beveiliging van de server wordt opgemerkt.

1 manier hoe dat werkt, is het extern inladen van scripts, en door de code te encoderen. - Weet je wat malware is, of base64 encodering? Hoe cookies gebruikt worden om de malware te vertonen/verbergen?

De kans is zeer groot dat je niet weet wat server-malware, virussen, scripts, base64 encodering en cookies doen.

Daarom kun je niet weten wanneer je website besmet is. (Tenzij je net als ons 5 dagen per week websites beveiligt en herstelt) - Je verwacht niet dat hackers het op je website voorzien hebben

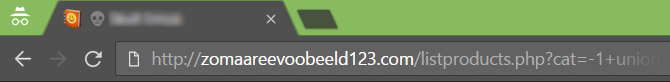

Een hacker zal je website niet persoonlijk bekijken, maar heeft een script geschreven waarmee hij duizenden websites per uur test en besmet. Gewoon geautomatiseerd. Iedere website die op Google te vinden is, komt daarbij aan de beurt, grote en kleine websites.. - De reclame is maar 1x te zien.. voor jou!

De eerder genoemde cookies zorgen ervoor dat reclame slechts 1 keer getoond wordt. Of dat bezoekers 1x doorverwezen worden.

Kortom, de 2e keer dat je de website bezoekt denk je dat alles in orde is. Maar iedere nieuwe bezoeker krijgt de reclame gewoon te zien. - Je vertrouwd op je webbeheerder, op de hostingpartij

Slecht nieuws: 70% van de webbeheerders kunnen de malware niet volledig verwijderen.. laat staan opmerken!

Pure bangmakerij! Marketing!

Nee, helaas is het geen sterk verhaal. De 5 bovenstaande zijn dagelijkse realiteit.

Er is enorm veel internetcriminaliteit aangezien WordPress, de plugins en thema’s internationaal gebruikt worden.

Slimme hackers die geld willen verdienen maken malware in Rusland of China, die hier net zo goed werkt.. en zich van server naar server verspreidt.

Wat je kunt doen om Malware te voorkomen, en überhaupt op te merken

- Scan je website met deze gratis tool.

- Lees dit artikel over het voorkomen van malware injecties.

- Zet niet te veel plugins in je website.

- Laat je website monitoren met de Google Webmaster Tools.

- Kies goede wachtwoorden.

Toch nog een stukje reclame

Wij beheren WordPress websites van veel bedrijven die zekerheid willen.

Hierbij werken we aan preventieve beveiliging, onderhoud, monitoring, backups en meer!

Alles om zeker te stellen dat je geen malware op je site hebt staan – of nog krijgt.

Dat kunnen we ook voor jou doen!

Meld je website aan!

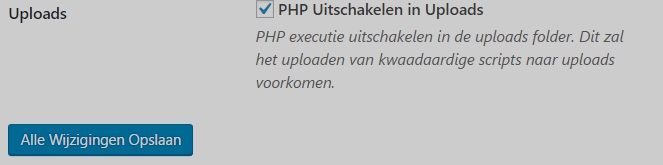

Het spam script kan 1 bestand zijn dat tussen de bestanden in je WordPress site op de server staat.

Het spam script kan 1 bestand zijn dat tussen de bestanden in je WordPress site op de server staat.

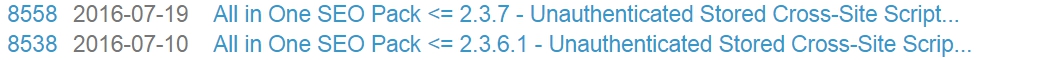

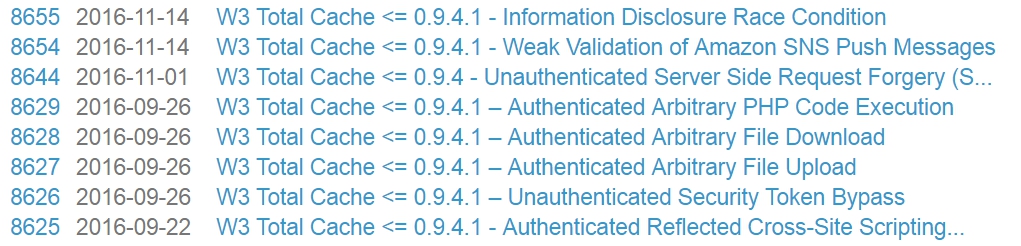

Plugins + Thema’s = Een lekke site

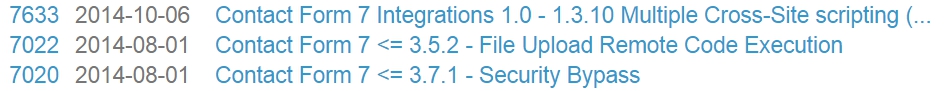

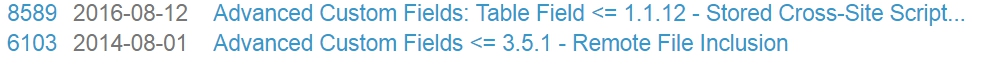

Plugins + Thema’s = Een lekke site Plugins zoals de

Plugins zoals de