9 beveiligingsproblemen verholpen in WordPress 4.8.2

WordPress 4.8.2 lost 9 beveiligingslekken op.

Enkele nieuwe features in WordPress hebben ook weer wat mogelijkheden voor hackers gebracht. Daar kwamen verschillende “white hat hackers” achter die het netjes aan WordPress gemeld hebben.

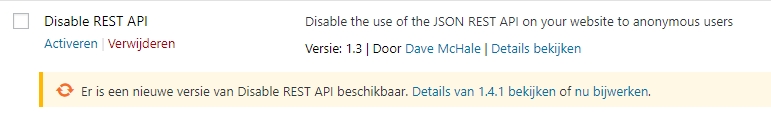

WordPress heeft die problemen direct opgelost in deze nieuwe 4.8.2 update. Het team achter WordPress heeft ook potentiële toekomstige problemen die door plugins konden ontstaan aangepakt.

Veiligheid voor alles!

Updaten dus 😉

Onderstaand zie je de 9 lekken die opgelost zijn. Het gaat hier om potentiële mogelijkheden voor hackers om injecties te doen op de database, om de paden van de server te benaderen en er zitten updates bij om WordPress te beschermen tegen plugins met onveilige codering.

5 van de 9 problemen zijn XSS lekken. Weet je niet wat een XSS is? Lees dan meer over XSS.

$wpdb->prepare()can create unexpected and unsafe queries leading to potential SQL injection (SQLi). WordPress core is not directly vulnerable to this issue, but we’ve added hardening to prevent plugins and themes from accidentally causing a vulnerability. Reported by Slavco.- A cross-site scripting (XSS) vulnerability was discovered in the oEmbed discovery. Reported by xknown of the WordPress Security Team.

- A cross-site scripting (XSS) vulnerability was discovered in the visual editor. Reported by Rodolfo Assis (@brutelogic) of Sucuri Security.

- A path traversal vulnerability was discovered in the file unzipping code. Reported by Alex Chapman (noxrnet).

- A cross-site scripting (XSS) vulnerability was discovered in the plugin editor. Reported by (Chen Ruiqi).

- An open redirect was discovered on the user and term edit screens. Reported by Yasin Soliman (ysx).

- A path traversal vulnerability was discovered in the customizer. Reported by Weston Ruter of the WordPress Security Team.

- A cross-site scripting (XSS) vulnerability was discovered in template names. Reported by Luka (sikic).

- A cross-site scripting (XSS) vulnerability was discovered in the link modal. Reported by Anas Roubi (qasuar).

En voor de klanten met een beveiligings abonnement bij ons, wij maken zoals altijd een backup en updaten je website naar de nieuwste en weer veilige WordPress 4.8.2