Als je een backup wilt maken van je website maar niet weet hoe je dat kunt doen ben je hier op het juiste adres.

Een backup maken, waarom?

Je schrijft misschien wekelijks of maandelijks artikelen, of je laat een ontwerper aanpassingen maken aan je WordPress website.

Als een hacker je website heeft gehackt, kan het zijn dat die niet alleen nieuwe informatie heeft neergezet maar ook je oude heeft verwijderd.

Een hacker plaatst niet alleen code in de zichtbare bestanden maar ook in de core bestanden van WordPress die je als website-bezoeker niet ziet.

Ook als je website compleet met rust gelaten wordt door een hacker of de scripts kan deze de database vullen met code en links die je niet in je WordPress website wilt hebben. Deze handmatig verwijderen of laten verwijderen kost veel tijd en/of geld. Een backup terug zetten van een moment dat er niets met je WordPress website aan de hand was is dan de gemakkelijkste optie.

3 manieren: een backup van je WordPress website maken

- De gemakkelijkste methode: via Directadmin

- Handmatig, via Phpmyadmin en de FTP

- Via een WordPress plugin

Een backup maken via DirectAdmin

Directadmin is 1 van de gemakkelijkste manieren om binnen 3 stappen een backup te maken, maar niet elke hostingpartij levert Directadmin bij je hosting pakket.

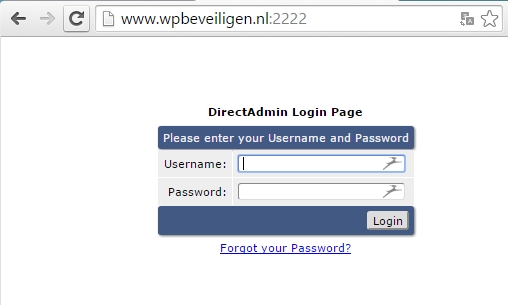

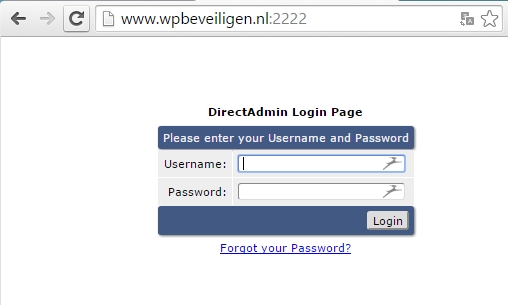

Als je wilt testen of je Directadmin hebt, kun je na je webadres :2222 zetten, als je Directadmin hebt verschijnt een login veld.

De gegevens daarvoor heb je van je hosting partij gekregen toen je een pakket aanschafte.

Stap 1 – Inloggen

Inloggen via je webadres.nl:2222

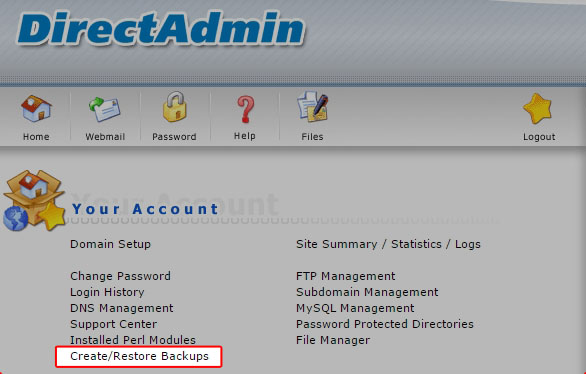

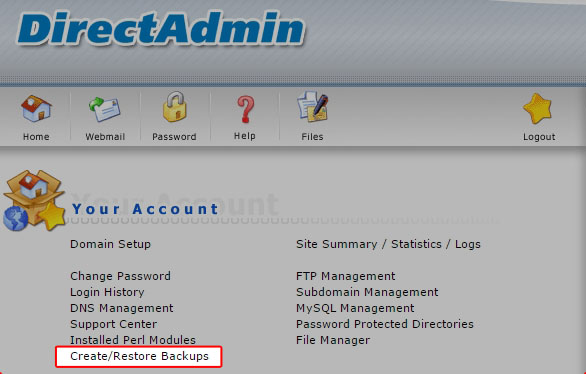

Stap 2 – Create

Klik op create/restore backups

Stap 3 – Opties

Laat alles lekker aangevinkt staan, het is altijd handig om alle gegevens op te slaan. Maar mocht je echt alleen de data en de Mysql database willen opslaan, vink dan alleen de opties aan die je hieronder in de afbeelding ziet.

Belangrijk: Klik op Create backup

Niet zomaar op een knop klikken! NIET op restoren aangezien je dan de backup van eerder aan het herplaatsen bent.

Kijk eerst of je wel voldoende ruimte hebt om een backup te maken, anders raakt je dataruimte vol en kan de website niet goed meer functioneren.

Handmatig een backup maken

Heb je niet genoeg ruimte op de server voor een volledige backup dan kun je met de vorige methode alleen een backup maken van de database en maak je van de rest handmatig een backup met een FTP programma.

Via een goed FTP programma kun je inloggen op de server en alle bestanden opslaan op de computer.

Gebruik bijvoorbeeld Filezilla, die is gratis en heeft een goede reputatie opgebouwd de afgelopen jaren.

Stap 1 – Download een FTP programma

Download Filezilla en start de software.

Stap 2 – Verbinden met server

Eerst moet je verbinding leggen met je server, de ruimte waar je website staat.

Vul daarvoor de Host in, meestal ftp.JOUWDOMEIN.nl

Dan de gebruikersnaam en het wachtwoord.

Deze gegevens heb je per mail gekregen van je hosting partij bij het aanschaffen van een hosting pakket.

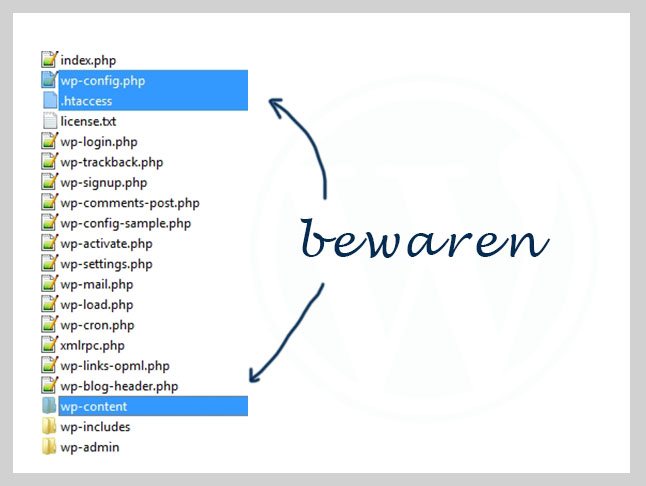

Stap 3 – Open de juiste map

Als je de verbinding hebt gemaakt zie je meestal een standaard aantal mappen waaronder www -of- httpdocs -of- public_html. Hier staan de bestanden die live te vinden zijn via je domeinnaam.

Stap 4 – Bestanden naar computer kopiëren

Kopieer de bestanden naar een map op je computer. Geef die map een heldere naam, bijvoorbeeld je domeinnaam en zet er een datum bij.

Let op! Met deze methode heb je geen backup van de database. Die kun je met de eerste methode maken.

Met een WordPress plugin

Wij hebben enkele gratis plugins getest en 1 van de beste gratis plugins die wij tegengekomen zijn is: Updraftplus (Download de gratis versie of de premium).

Deze plugin maakt het mogelijk om een backup te maken van alle data inclusief de database!

Download Updraftplus hier

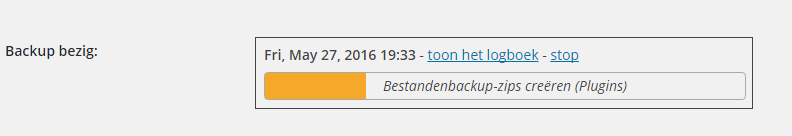

Een complete backup maken met 1 muis-klik

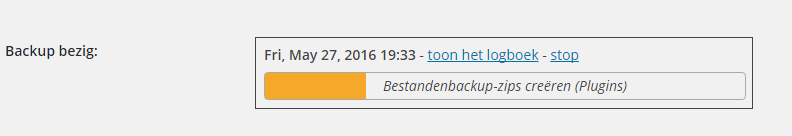

De werking van de plugin is heel simpel, na de installatie ga je naar de Updraftplus pagina en klik je op de knop “backup maken”. Je zult dan de voortgang zien van de backup. En klaar ben je!

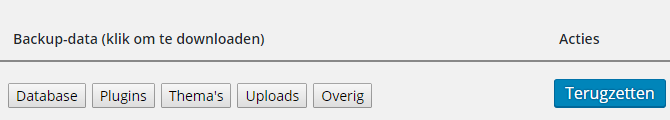

De backup herstellen

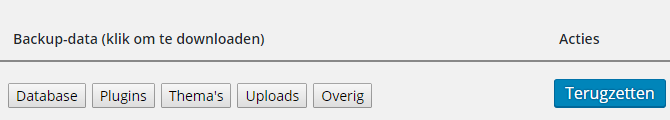

Het hebben van een backup is belangrijk, maar het wordt nog mooier: Updraftplus geeft je ook de mogelijkheid om je plugins, thema e.d. terug te zetten vanuit de backup!

Dit is handig wanneer je WordPress gehackt wordt of wanneer je per ongeluk een plugin verwijdert, of wanneer de update van een plugin voor een defecte website heeft gezorgd. Dat komt nogal eens voor!

Meer pluspunten van Updraftplus

Updraftplus heeft veel functies die in de gratis variant te gebruiken zijn:

- Het herstellen van alleen plugins, thema’s

- De backup naar een andere server laten schrijven

- Het automatiseren van backups op basis van uren, dagen of weken

- Vertaald in het Nederlands

- De mogelijkheid om de grootte van de plugins- thema’s e.d. te tellen

Cloudservices

Als je Dropbox of een andere cloudservice wilt gebruiken hebben ze zelfs premium add-ons waarmee je de plugin nog verder kunt uitbreiden.