Is je nieuwe WordPress website ook beschermd tegen hackers?

Je hebt net een WordPress website laten maken door een professioneel webbureau en verwacht dat deze goed beveiligd is. Kortom dat hackers en de tientallen scripts die rondgaan op het internet geen misbruik kunnen maken van je website door die te infecteren met spam-scripts met als gevolg dat je website offline wordt gehaald door je website hoster.

Maar.. Mijn nieuwe WordPress site is niet beveiligd?!

Grote kans dat je nieuwe WordPress website nog niet beveiligd is!

Wacht eens even dat is onzin, hij is net nieuw! Bangmakerij. Marketing!

Nee helaas niet, WordPress websites zijn de meest gehackte websites op internet. Dit komt doordat WordPress het populairste systeem is en er zomaar plugins van derden in worden gezet die onveilig zijn.

De lijst van onveilige plugins en releases

Check hier de lijst van plugins en WordPress releases die een update hebben gekregen of mogelijk nog lek zijn:

Veel programmeurs en website ontwikkelaars hebben nu eenmaal niet de diepgaande kennis die nodig is om WordPress correct te beveiligen.

Ik ontwikkel meer als 10 jaar WordPress websites en wist de eerste 5 jaar ook niet alles van de manieren die hackers gebruiken en over de scripts die van server naar server rondgaan.

Dat leer je pas als je 100+ websites beheert en 2-op-de-10 websites plat gaan door het versturen van spam of het tonen van informatie die niet op de website thuishoort.

Hoe komt het dat WordPress onveilig is?

Dit komt door alle plugins en theme’s die niet door WordPress zelf ontwikkeld worden maar door personen die minder kennis hebben op het gebied van veiligheid.

WordPress is open-source, gratis te gebruiken en krijgt haast iedere maand een veiligheidsupdate.

Plugins die ontwikkeld worden door mensen die er alleen maar “rijk” van willen worden zonder de plugins bij te werken als blijkt dat ze gehackt zijn zorgen ervoor dat WordPress onstabiel wordt.

Hoe test ik of mijn WordPress website beveiligd is?

- Kijk eens naar de link in de navigatiebalk van je admin, staat daar nog steeds www.jewebsite.nl/wp-admin waar je inlogt? Dat adres is bij iedere hacker bekend en dus zeer riskant.

- Is je login naam “admin”? Ook dit is een standaardgegeven wat als eerste getest wordt bij hack pogingen.

- Heb je een hele oude versie van WordPress?

- Heeft je website meer dan 10 plugins? Elke extra plugin is een potentieel lek.

- Is er geen enkele beveiligingsplugin geinstalleerd? Dan loop je veel risico.

Dit is even de eenvoudige versie hoe je kunt controleren of je website beveiligd is. Dit zijn de meest simpele basisbeginselen om je WordPress te beschermen.

Wat kan er nou gebeuren als mijn website gehackt is?

Als je een website hebt die niet commercieel is en er geen geld mee wordt verdiend, maakt het je wellicht weinig uit of de website gehackt wordt.

Ja maar.. ik heb een simpele website over de de brei-club van een klein dorpje

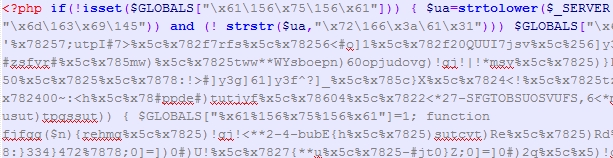

Het maakt voor een script niet uit of de website commercieel is of over de brei-club van een klein dorpje gaat. Hierin is een script niet selectief, het script zal op iedere mogelijke website zijn bestanden zetten die weer andere websites besmetten.

En de hosting partij die je website host, wil niet dat andere sites besmet worden of je website spam gaat versturen. Dus zetten ze je website offline totdat het opgelost is.

En dat is vervelend, want je website is vanaf dat moment onbereikbaar voor bezoekers + het kost veel meer als de website moet worden hersteld en alle bestanden, backdoors verwijderd moeten worden.

Maar hoe beveilig ik mijn WordPress website dan?

Ik heb diverse artikelen geschreven die je kunt gebruiken bij het beveiligen van je WordPress websites.

- Artikel over de beveiliging van je WordPress

- Artikel over het gebruik van illegale plugins

- Artikel voor als je website spam verstuurd

- En nog veel meer artikelen!

Kan wpbeveiligen mijn nieuwe website beveiligen?

Jazeker! WPbeveiligen is actief voor nieuwe websites, bestaande websites en heeft uitgebreide ervaring met thema’s en plugins.

Standaard krijg je ook nog een maand garantie die je kunt uitbreiden naar 3-6-12 maanden.

Een beveiligingspakket is niet eens zo duur als je ziet wat er allemaal voor gedaan wordt!

Wat WPbeveiligen zoal doet:

- Zorgen dat de navigatie-balk geen injecties toelaat

- Dat bestanden niet te her-schrijven zijn

- Dat de root map en uploads mappen geen bestanden bevatten die daar niet horen

- Dat bestanden niet zomaar op de server gezet kunnen worden

- Een user niet zomaar in de database te zetten is en user-1 niet zomaar te misbruiken is

- Dat je een backup hebt van je database en bestanden

- Dat WordPress de nieuwste release heeft

- Dat een hacker niet zomaar de readme bestanden kan lezen om te ontdekken welke WordPress variant je hebt

- Dat de wp-content mappen niet uit te lezen zijn en plugins/uploads mappen niet verkeerd gebruikt kunnen worden

- Dat je plugins ge-update worden tijdens de beveiliging en geen gevaar vormen

- Dat lekke plugins vervangen worden door andere of niet meer in gebruik gesteld worden

- Dat gebruikersnamen en wachtwoorden niet te gemakkelijk te raden zijn voor bots

- Dat een brute-force attack niet op je admin uitgevoerd kan worden

- Dat gebruikers en bots niet meer als 5 pogingen mogen doen om in te loggen

- En meer!